- La huella digital no desaparece por completo, pero puede reducirse mucho combinando medidas legales, técnicas y de hábitos.

- Localizar primero lo visible (búsquedas, imágenes, filtraciones) permite priorizar peticiones de retirada y cierres de cuentas.

- Herramientas como DeleteMe, JustDeleteMe, Tails, VPN y limpiadores ayudan, junto a ajustes de privacidad y opt‑outs.

Vivimos conectados y, nos guste o no, casi todo deja rastro; de ahí que cuidar nuestro anonimato sea un reto creciente y una prioridad para cualquiera que valore su intimidad y su reputación en la red. Cuando oyes aquello de que “lo que subes a Internet no se borra”, piensa que no es un tópico: es una forma de recordarnos que la información circula, se copia y reaparece en mil rincones. En este recorrido aprenderás qué puedes hacer para reducir al máximo ese rastro, qué herramientas funcionan de verdad y cómo moverte con más calma en un entorno digital cada vez más invasivo, con la idea de que proteger tu privacidad es posible si sabes por dónde empezar.

Hay soluciones gratuitas y de pago, legales y técnicas, preventivas y correctivas; combinarlas es la clave. Desde pedir la retirada de datos a buscadores hasta limpiar tus dispositivos, de darte de baja en webs de “data brokers” a limitar lo que cuentas en redes. Es cierto que borrar por completo la huella es prácticamente imposible, pero sí puedes minimizarla de manera drástica con un plan paso a paso. Con mentalidad proactiva, herramientas adecuadas y buen criterio, tu identidad digital dejará de ser moneda de cambio y pasará a estar bajo tu control.

Qué es la huella digital y por qué importa

Tu huella digital es el rastro que se genera cuando navegas, publicas, compras, aceptas cookies o te suscribes a servicios; incluye cosas tan variadas como direcciones, teléfonos, correos, gustos, perfiles profesionales y financieros. Se habla de huella activa cuando compartes de forma consciente (por ejemplo, publicando en redes o registrándote en un sitio) y de huella pasiva cuando los sitios recopilan información de manera silenciosa (analíticas, IP, patrones de comportamiento). Comprender ambas es fundamental, porque cuanto más control ejerces, menos superficie de ataque dejas a terceros.

Más allá de la privacidad, hay un componente de imagen y oportunidades. Reclutadores y empresas revisan lo que encuentran de ti, y los anunciantes cruzan datos públicos para perfilarte. Si te dedicas a contenidos o marcas, tener presencia puede ser beneficioso (de hecho, cerca de la mitad de los consumidores consulta redes a diario para investigar empresas), pero esa visibilidad también expone tu historial. Por eso conviene revisar tu actividad en Google y qué aporta y qué sobra, cuidando que lo público no te perjudique personal o profesionalmente.

También hay riesgos claros: acoso, suplantación, phishing o intentos de fraude se alimentan de datos dispersos. Un ciberdelincuente que conecte nombre, fecha de nacimiento, domicilio y fotos puede lanzar ataques muy creíbles. Mantener datos sensibles fuera del alcance público y evitar sobreexponer tu vida diaria reduce ese riesgo de forma significativa. Si además limitas lo que guardan tus dispositivos y limpias lo que no necesitas, estarás poniendo barreras muy efectivas, porque la seguridad se basa tanto en la tecnología como en reducir la información expuesta.

Por cierto, oirás a menudo aquella frase de que Internet no está escrito con lápiz, sino con tinta. Es una forma coloquial de decir que lo que compartes ahí tiene una persistencia relativa: puede circular, ser capturado por terceros y asomar cuando menos te lo esperas. asumir esa realidad ayuda a tomar mejores decisiones: antes de publicar, piensa si ese contenido te representará dentro de unos años o si prefieres mantenerlo privado, ya que cada publicación innecesaria es un posible problema futuro.

¿Se puede borrar del todo? Lo realista y lo alcanzable

La respuesta corta es no: la eliminación total rara vez es posible, pero sí puedes rebajar tu huella de manera notable. Piensa en copias, capturas, cachés y agregadores de datos: incluso si borras en el origen, puede haber réplicas por ahí. Aun así, si localizas lo más visible, ejecutas solicitudes de retirada, te das de baja donde procede y limpias tus dispositivos, lograrás un cambio visible en pocos días. Con disciplina, en semanas puedes pasar de “demasiado expuesto” a “difícil de perfilar”, lo cual reduce la probabilidad de doxing y disminuye tu superficie de ataque.

Otro aspecto práctico es el consentimiento de cookies; puedes aprender a eliminar cookies del móvil y retirarlo si lo deseas. Al aceptarlas, muchos sitios almacenan identificadores y preferencias que, combinados, perfilan tu conducta. Puedes rechazar o limitar categorías, y retirar el consentimiento después desde el gestor de cookies del propio sitio; perderás algunas funcionalidades, pero ganarás privacidad. Si además borras periódicamente cookies y almacenamiento local en tus navegadores, cortarás parte del seguimiento pasivo, de modo que mantendrás a raya la acumulación silenciosa de datos sobre tu navegación.

En cuanto a magnitudes, la cantidad de información que generamos a diario es apabullante, y aunque las cifras varían según la fuente y el uso, lo importante es la idea: producimos muchos datos y a gran velocidad. Por eso no se trata de “no existir” online, sino de hacerlo con cabeza: dejar lo necesario, limpiar lo sobrante y revisar con frecuencia. Esta gestión activa marca la diferencia entre ser un objetivo fácil y uno mucho menos rentable para atacantes o curiosos, porque lo que no está accesible resulta difícil de explotar o comercializar.

Y si te preguntas si esto compensa, la respuesta es sí; hay casos en los que una simple retirada de resultados en buscadores o la eliminación de perfiles antiguos ha frenado intentos de suplantación. Además, mantener tus perfiles actualizados y con privacidad estricta evita que terceros rellenen el vacío con información descontextualizada. En definitiva, todo suma: desde borrar cuentas que no usas hasta ajustar permisos en apps, cada pequeño gesto recorta el rastro explotable y mejora tu tranquilidad.

Encuentra tu rastro: cómo detectar qué hay de ti

Busca tu nombre y variantes en los principales motores

Empieza por escribir tu nombre y apellidos completos en Google, Bing o Yahoo, probando con combinaciones de segundo apellido, apodos y ciudad para afinar. Si tu nombre es muy habitual, añade ocupación o centro de estudios. Esto te da una foto rápida de lo que cualquiera podría ver en segundos y te ayuda a priorizar qué retirar o modificar primero, ya que lo más visible suele ser lo más urgente.

Haz búsquedas inversas con tus fotos

Usa un buscador de imágenes para subir una fotografía tuya y ver dónde aparece o con qué se relaciona; es muy útil para detectar perfiles falsos o publicaciones antiguas que no recuerdas. A veces una simple foto revela más de lo que deseas (ubicación, vínculos, fechas), así que conviene revisar y actuar si aparece en contextos que no controlas. Si localizas usos indebidos, reúne capturas y prepara una solicitud de retirada, porque las imágenes personales requieren especial cuidado. Si necesitas técnicas, consulta cómo buscar personas con fotos para afinar la búsqueda.

Pasa un escáner gratuito de la dark web

Hay servicios que analizan si tus correos o teléfonos aparecen en bases de datos filtradas. Suelen pedirte la dirección de email y, si encuentran coincidencias, te indican qué plataformas han sufrido violaciones de seguridad para que cambies contraseñas, actives 2FA o cierres cuentas. No te dará una radiografía completa, pero sí pistas valiosas para priorizar medidas y evitar fraudes, de modo que puedas cortar rápidamente vectores de riesgo conocidos.

Limpieza práctica: acciones que funcionan de verdad

1) Borra o desactiva cuentas que no utilizas

Identifica registros antiguos en tiendas, foros, apps que probaste un día y nunca más, o servicios donde no entras desde hace años; esas cuentas son oro para delincuentes. Un gestor de contraseñas te facilita el inventario: verás qué credenciales tienes guardadas y decidirás qué cerrar. Herramientas como Keeper pueden servirte para localizar y eliminar accesos obsoletos; incluso ofrecen pruebas temporales para que te organices. Lo importante es que, cuando ya no necesites una cuenta, la cierres y borres su información asociada.

2) Date de baja en webs de búsqueda de personas

Portales que agregan registros públicos y redes sociales venden fichas con tu nombre, teléfono, dirección o familiares. Muchos disponen de páginas de exclusión (opt-out) donde puedes pedir la retirada de tu ficha; a veces hay que repetir el proceso cada cierto tiempo. Dedícale una tarde y notarás el cambio en pocas semanas, porque restar visibilidad en estos sitios dificulta el doxing y el spam.

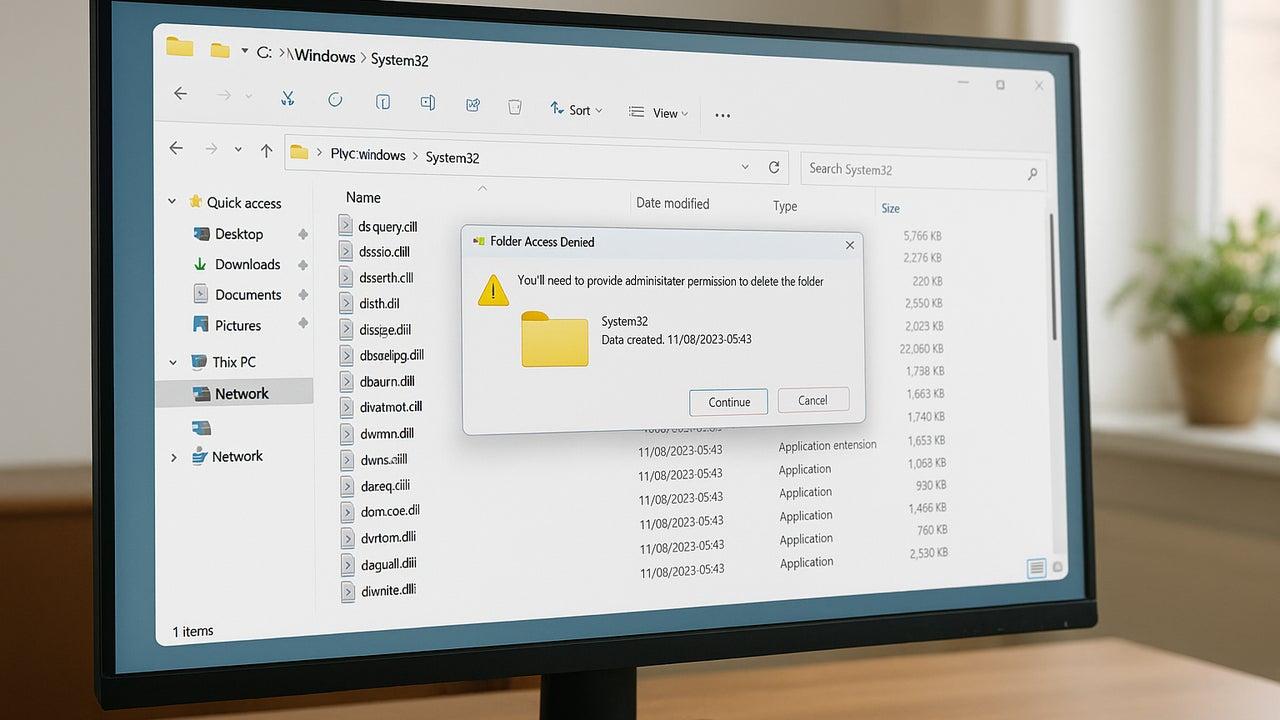

3) Pide a Google que elimine PII de sus resultados

Si aparecen en los resultados tu teléfono, dirección, identificadores o contenido sensible, puedes solicitar la eliminación a través del formulario específico de retirada. También procede cuando se comparten datos con finalidad de acoso. No borra el contenido en origen, pero sí la visibilidad masiva. Complementa esto contactando con el sitio para solicitar la supresión en la página de origen, de forma que ataques el problema por los dos frentes: visibilidad y alojamiento.

4) Deja de contar más de la cuenta en redes

Publicar en abierto dónde estás, con quién y a qué hora da demasiadas pistas. Un ejemplo típico: una selfie inocente en una atracción turística revela tu localización y la identidad de amigos y familiares. Configura privacidad estricta, revisa listas de contactos y piensa dos veces antes de subir información personal. No se trata de “no usar redes”, sino de usarlas con cabeza; a veces con hacer privadas tus cuentas y limpiar publicaciones antiguas basta para reducir mucho tu huella visible.

5) Ajusta la privacidad en apps, navegadores y dispositivos

Repasa permisos de ubicación, cámara, micrófono, contactos y actividad. Limita el acceso a lo imprescindible y desactiva sincronizaciones automáticas que no necesitas. Recuerda revisar las opciones de cada navegador y el sistema operativo, y actualizar con regularidad. Los defaults suelen ser cómodos pero poco discretos; cambiarlos a tu favor es una de las mejores inversiones de tiempo, ya que cada permiso innecesario es una puerta abierta.

6) Revisa plataformas de colaboración

Documentos compartidos en Google Docs, Dropbox o Trello pueden seguir visibles si el enlace es público o si otros colaboradores mantienen copias. Coordina con tu equipo qué se borra, qué se archiva y quién conserva el control de los accesos. Cierra sesiones activas en dispositivos que ya no usas y revoca integraciones con apps de terceros, porque los espacios colaborativos pueden filtrar más de lo que parece.

Herramientas útiles para borrar o difuminar tu rastro

DeleteMe (de pago) automatiza la solicitud de baja en docenas de intermediarios de datos personales, incluidos nombres muy conocidos del sector de “data brokers”. Es una solución cómoda si vas justo de tiempo o no quieres lidiar con cada portal por separado; en pocos ciclos notarás cómo descienden tus apariciones en esos directorios. Su principal ventaja es que mantiene el proceso en el tiempo, evitando reapariciones.

JustDeleteMe (gratuito) es un directorio con enlaces directos para eliminar cuentas de cientos de servicios y un indicador de dificultad por plataforma. Te llevará a la página exacta donde borrar o desactivar, ahorrándote búsquedas. Es ideal para esa limpieza inicial a fondo, porque concentra en un solo lugar la salida de muchos sitios populares.

Tails OS es un sistema operativo “amnesic” que llevas en un USB: al arrancar desde él, todo el tráfico pasa por Tor y, al apagar, no deja rastros en el equipo. Es útil para sesiones donde necesitas elevar la privacidad al máximo, en especial si no controlas el ordenador. Combinado con buenos hábitos, reduce el rastro local y la correlación de actividades.

Mullvad es un servicio VPN de pago centrado en la privacidad, con cifrado robusto y presencia en decenas de países. Facilita ocultar tu IP real, evita bloqueos geográficos y añade una capa contra el rastreo, además de contar con protecciones frente a amenazas comunes. No es una capa mágica, pero como parte del conjunto aporta anonimato de red y dificulta el seguimiento.

DuckDuckGo ofrece búsquedas sin perfiles publicitarios, con bloqueos de rastreadores y opciones para minimizar huellas. No elimina tu rastro existente, pero evita que se siga ampliando durante el uso diario, algo esencial si quieres navegar sin nutrir más tu perfil. En el día a día, ser selectivo con tus herramientas marca una gran diferencia.

BleachBit (gratis y de código abierto) limpia archivos temporales, cachés, historiales y datos residuales en tu equipo. Aliviana espacio y elimina información sensible local. Útil antes de vender un ordenador o como mantenimiento regular. AdwCleaner, por su parte, elimina adware, barras de herramientas y software no deseado; lo desarrolla Malwarebytes y es muy ligero. Juntos te permiten recortar basura digital y mejorar tu higiene de datos.

Si te interesan temas técnicos asociados, existen recursos que explican cómo borrar rastros en entornos como Linux, o herramientas de investigación que exponen huellas y pistas visuales en Internet. Úsalos con fines legítimos y educativos, como comprender cómo se generan rastros y cómo reducirlos, teniendo claro que nunca debes emplear estas técnicas para perjudicar a nadie.

Derecho al olvido: marco legal y cómo ejercerlo

En la Unión Europea, el Reglamento General de Protección de Datos te ampara para solicitar que se retire información personal obsoleta, inexacta o irrelevante. El procedimiento pasa por identificar la URL concreta y argumentar por qué debe suprimirse; tendrás que acreditar tu identidad y explicar el perjuicio que te causa. Busca el canal del responsable del tratamiento (la web que aloja el contenido) y, en el caso de buscadores, usa su formulario de retirada para desindexar. Recuerda que no es absoluto: hay excepciones por interés público o libertad de información.

Si te deniegan la solicitud, puedes recurrir ante la autoridad de protección de datos de tu país o pedir asesoramiento legal. Documenta todo: fechas, comunicaciones y capturas. La persistencia suele ser clave, y muchas veces el simple hecho de presentar una petición bien fundamentada precipita una solución. En paralelo, ajusta tu estrategia técnica (limpieza y opt-outs) para que, aunque tarde el trámite, tu exposición vaya bajando desde ya.

Eliminar perfiles y servicios: guía por categorías

Redes sociales: Facebook permite la eliminación permanente desde su sección de configuración de “Tu información”. En X (antes Twitter) puedes desactivar la cuenta y, si no vuelves en 30 días, la eliminan; Instagram dispone de página específica para borrar permanentemente. Antes de dar el paso, descarga tus datos si quieres conservar algo, porque una vez eliminado, no habrá marcha atrás.

Correo y productividad: revisa Gmail, Outlook o Yahoo y elimina cuentas que no uses; desactiva reenvíos y cierra sesiones en dispositivos antiguos. Servicios de streaming como Netflix, Spotify o YouTube almacenan historiales; si no los necesitas, borra o resetea preferencias y valoraciones. Esto reduce la información que asocian a tu perfil, de manera que limitas el aprendizaje que hacen sobre tus hábitos.

Foros y comunidades: en Reddit, Quora o foros de nicho, elimina publicaciones antiguas o anonimízalas si la plataforma lo permite. Tiendas online (Amazon, eBay, Etsy) conservan direcciones y métodos de pago: si no vas a comprar de nuevo, cierra la cuenta o borra la información sensible. Todo lo que no esté ahí, no se puede filtrar, por lo que la mejor defensa es no dejar datos innecesarios.

Mensajería y citas: WhatsApp, Telegram o Skype permiten borrar cuenta y datos; exporta lo que quieras mantener y cierra el registro. En plataformas de citas (Tinder, Bumble, Match), elimina el perfil desde la configuración y solicita la supresión de datos si procede. Para blogs y webs personales (WordPress, Blogger, Medium), despublica, borra y revisa cachés. Haz una última búsqueda por tu nombre para confirmar que la huella visible se ha reducido como esperabas.

Privacidad proactiva: hábitos y utilidades que ayudan

Navegadores focalizados en privacidad como Brave o Tor limitan rastreadores y bloquean huellas. Para correo, proveedores con cifrado de extremo a extremo como ProtonMail o Tutanota son una buena alternativa. Usa identidades y correos diferentes según el tipo de servicio (compras, foros, banca) para segmentar tu rastro. Es un truco simple que complica el perfilado y evita que todo tu historial quede vinculado a un único identificador.

Activa alertas de seguridad en tus cuentas (inicio de sesión, cambio de contraseña, actividad anómala) y crea alertas de búsqueda con tu nombre para enterarte cuando surgen nuevas menciones. Mantén copias de seguridad cifradas y, si puedes, autentificación en dos pasos en todo. Una VPN sólida añade una capa de privacidad de red; si la combinas con bloqueadores de anuncios y gestores de cookies, harás más difícil el rastreo, de manera que tu actividad cotidiana deje menos señales.

El mantenimiento regular es importante: borra cookies, historial y cachés; actualiza sistemas y aplicaciones; revisa permisos en el móvil. Tómatelo como limpiar la casa: si lo haces un poco cada semana, nunca se te acumula. Y si quieres inspiración, verás guías en redes que prometen borrar el “99,4%” de tu huella en ocho pasos: tómalas como ideas para tu checklist, pero aplica criterio. Lo sensato es priorizar lo que más expuesto estás y construir hábitos que sostengan la mejora en el tiempo.

Riesgos, suplantación y consentimiento

Una huella amplia facilita fraudes y suplantaciones: combinando datos de fuentes públicas, un atacante puede lanzar phishing persuasivo o intentar recuperaciones de cuenta. Cerrar perfiles inactivos y sacar tu información de sitios públicos baja ese riesgo. También es útil revisar qué aceptas al entrar en una web: las tecnologías de consentimiento permiten limitar cookies no esenciales; si retiras permisos, algunas funciones se verán afectadas, pero tu privacidad saldrá ganando.

En el contexto laboral y social, piensa en tu reputación online: lo que ayer parecía gracioso puede no encajar con el estándar profesional de hoy. Si tu objetivo es impulsar tu marca personal, bien; si no, reduce exposición y revisa publicaciones antiguas. La idea no es desaparecer, sino controlar qué imagen proyectas y qué información sensible dejas suelta, porque la mejor defensa es decidir qué mostrar y a quién.

Eliminar la huella digital de un ser querido

Si debes gestionar la presencia online de una persona fallecida, respeta primero su voluntad. Empieza rastreando su nombre en buscadores, redes y servicios para identificar perfiles y cuentas. Anota URLs, políticas de cada plataforma y requisitos. Algunas disponen de procesos específicos para tratar cuentas de usuarios que han muerto; estudia cada caso para saber qué documentación piden, ya que cada servicio tiene su propio protocolo.

Reúne la documentación que te autorice legalmente a actuar en su nombre: certificados, testamento, poderes o resoluciones judiciales si fueran necesarias. Con eso podrás solicitar cierres y borrados con fundamento. Si tienes las credenciales, el proceso se simplifica, pero aun sin ellas podrás avanzar presentando los documentos correctos. Paciencia y método son importantes, porque los plazos y exigencias varían entre plataformas.

Antes de cerrar nada, valora qué queréis conservar como recuerdo (fotos, mensajes, vídeos). Cuando esté claro, dirígete a cada plataforma y completa su proceso de eliminación o conmemoración. Aprovecha las secciones de ayuda para casos de fallecimiento y guarda comprobantes de cada gestión. Para el futuro, considera el testamento digital: dejar instrucciones y accesos de forma segura facilita mucho las cosas a la familia, de manera que quede claro qué guardar, qué borrar y quién se ocupa.

La privacidad no se improvisa: es una suma de decisiones legales, técnicas y de comportamiento. Combinar derechos como el “derecho al olvido” con buenas prácticas (no sobreexponer, ajustar permisos, limpiar dispositivos), el uso de herramientas adecuadas (desde directorios de borrado hasta sistemas amnesic, VPN o buscadores privados) y una actitud constante marca la diferencia; con este enfoque, tu huella digital se reduce, tu reputación mejora y tu seguridad se refuerza día a día.