- El coste real de la ciberseguridad integra inversión, riesgos evitados, cumplimiento normativo y continuidad del negocio.

- Modelos como ROSI, ALE y el análisis de TCO permiten justificar y optimizar el presupuesto de seguridad.

- Se recomienda dedicar entre el 7 % y el 15 % del presupuesto de TI a ciberseguridad, priorizando amenazas frecuentes como phishing y ransomware.

- Integrar la seguridad en la estrategia de negocio convierte el gasto en un habilitador competitivo y reduce el riesgo global de la organización.

Entender el coste real de la ciberseguridad se ha convertido en una de las grandes obsesiones de los consejos de administración, los CISO y los responsables de TI. No se trata solo de comprar herramientas de protección: hablamos de cómo cada euro invertido en seguridad impacta en la continuidad del negocio, la reputación, la capacidad de innovar (por ejemplo con IA) y el cumplimiento regulatorio. Medir bien este coste es clave para no quedarse cortos… pero tampoco disparar un presupuesto que el negocio luego no pueda sostener.

Además, la conversación ha cambiado: los directivos ya no quieren oír términos técnicos, sino explicaciones claras sobre riesgos, retorno y prioridades. Un buen programa de ciberseguridad hoy debe justificar su presupuesto con números (ROSI, ALE, TCO), demostrar cómo reduce la exposición ante ataques cada vez más automatizados y, sobre todo, integrarse en la estrategia global de la organización como un habilitador y no como un freno.

Por qué el coste real de la ciberseguridad se ha disparado

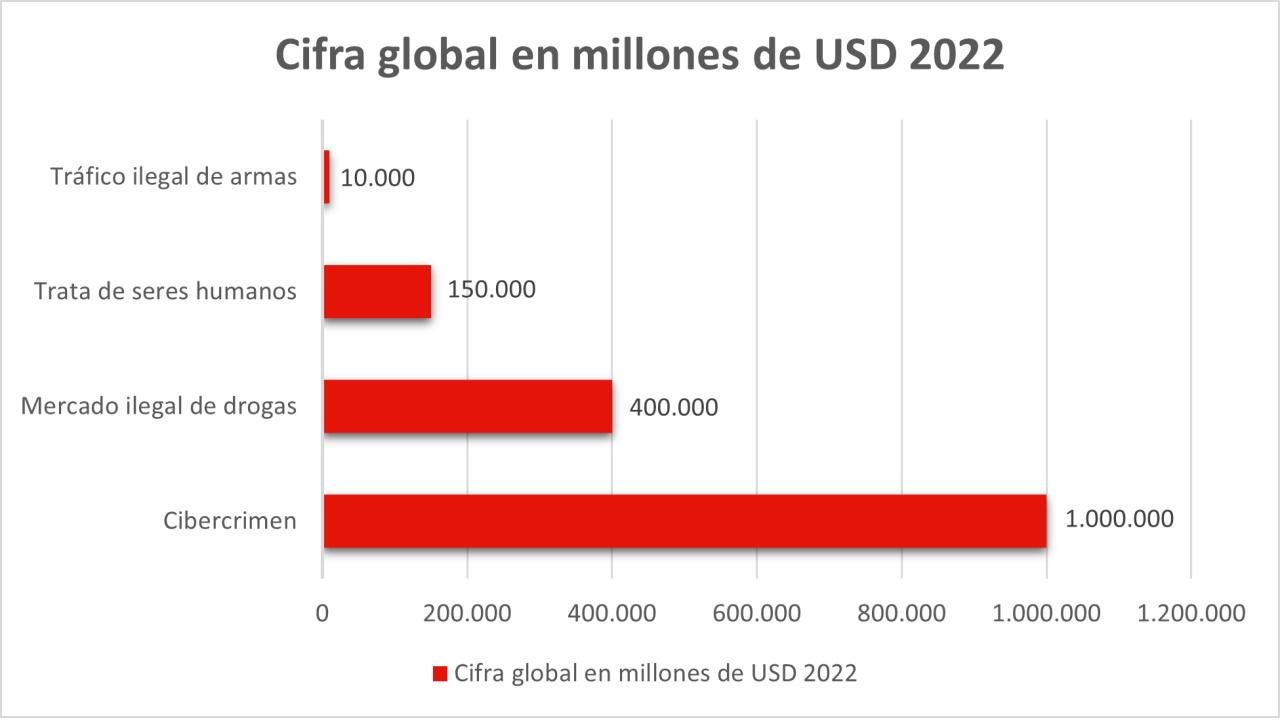

Las empresas de todo el mundo, y especialmente en América Latina, están notando que los costes asociados a la ciberseguridad crecen año tras año. En la región se registran ya más de 2.500 ciberataques por semana en lo que va de 2025, un 40 % por encima del promedio global, con especial foco en sectores críticos como salud, administración pública, telecomunicaciones y grandes corporaciones.

Este aumento no es casual: los atacantes han abrazado la automatización a gran escala. Hoy operan redes capaces de escanear vulnerabilidades de miles de sistemas en minutos, robar credenciales de forma masiva, vender accesos en mercados clandestinos y extorsionar con filtraciones de datos. El resultado es un impacto directo en operaciones, reputación y, por supuesto, en los presupuestos destinados a ciberseguridad.

El propio mercado de soluciones refleja esta realidad: según datos de Precedence Research, el sector de la ciberseguridad superó los 268.130 millones de dólares en 2024, rondará los 301.910 millones en 2025 y se proyecta que rebase los 878.480 millones en 2034, con una tasa de crecimiento anual compuesta cercana al 12,6 %. Es un crecimiento brutal que muestra que protegerse ya no es opcional para ningún tipo de organización.

En paralelo, el informe Global Cybersecurity Outlook 2024 del World Economic Forum indica que el 65 % de las empresas ya incorpora inteligencia artificial en sus defensas, lo que confirma dos tendencias: por un lado, la inversión en seguridad sigue al alza; por otro, los presupuestos deben adaptarse para incluir tecnologías capaces de responder a amenazas más sofisticadas, pero sin caer en la falsa idea de que la IA permite recortar indiscriminadamente en ciberseguridad.

Muchos consejos y ejecutivos buscan ahora liberar fondos de otras partidas para financiar proyectos de IA, y la tentación de “rascar” en seguridad existe. Sin embargo, CISO como Mixter insisten en que cada recorte de presupuesto aumenta la exposición: si se retira dinero, por ejemplo, se alargan las evaluaciones de proveedores de 30 a 60 días, lo que puede suponer un riesgo real de negocio cuando se necesita incorporar rápidamente un tercero clave para la organización.

El coste de no invertir: cuando el remedio es más barato que la enfermedad

Una de las formas más sencillas de aterrizar el tema ante la alta dirección es preguntar cuánto puede costar a la empresa quedar inoperativa varios días por un incidente. Si un ataque de ransomware deja fuera de juego los sistemas una semana y el impacto económico se mide en millones, destinar unos cuantos miles o cientos de miles a ciberseguridad deja de parecer tan caro.

Los efectos de un ciberataque van mucho más allá del rescate que pueda pedir un delincuente o del coste de recuperación técnica. Hablamos de parálisis operativa de entre 3 y 7 días en muchos casos, pérdida directa de ingresos, penalizaciones contractuales con clientes, ruptura de cadenas de suministro y todo tipo de costes indirectos que no siempre están bien contabilizados en los análisis iniciales.

También hay que considerar el daño reputacional y la pérdida de confianza. Una filtración de datos sensibles puede provocar abandono masivo de clientes, rescisión de acuerdos con socios estratégicos y problemas para captar nuevo negocio. A esto se suman multas y sanciones legales en virtud de los marcos regulatorios de protección de datos, cada vez más duros en América Latina y Europa.

Este conjunto de impactos hace que ignorar o minimizar la inversión en ciberseguridad salga a la larga muchísimo más caro. De hecho, muchos CISO han encontrado en el argumento de “el coste de no hacer nada” una palanca muy eficaz para convencer a los consejos de administración de que la seguridad es una inversión de alto retorno, y no un gasto superfluo.

En sectores fuertemente regulados, como el financiero, incluso se observa que los presupuestos de seguridad siguen una tendencia alcista sostenida. El estudio “Estado Cyber España 2023” muestra que los presupuestos de ciberseguridad han crecido globalmente un 5 %, mientras que el 58 % de los CISO declara aumentos, el 40 % estabilidad y solo un 2 % recortes. En la industria financiera española, ningún CISO ha reducido su presupuesto, lo que refleja un consenso claro: recortar en este campo es pegarse un tiro en el pie.

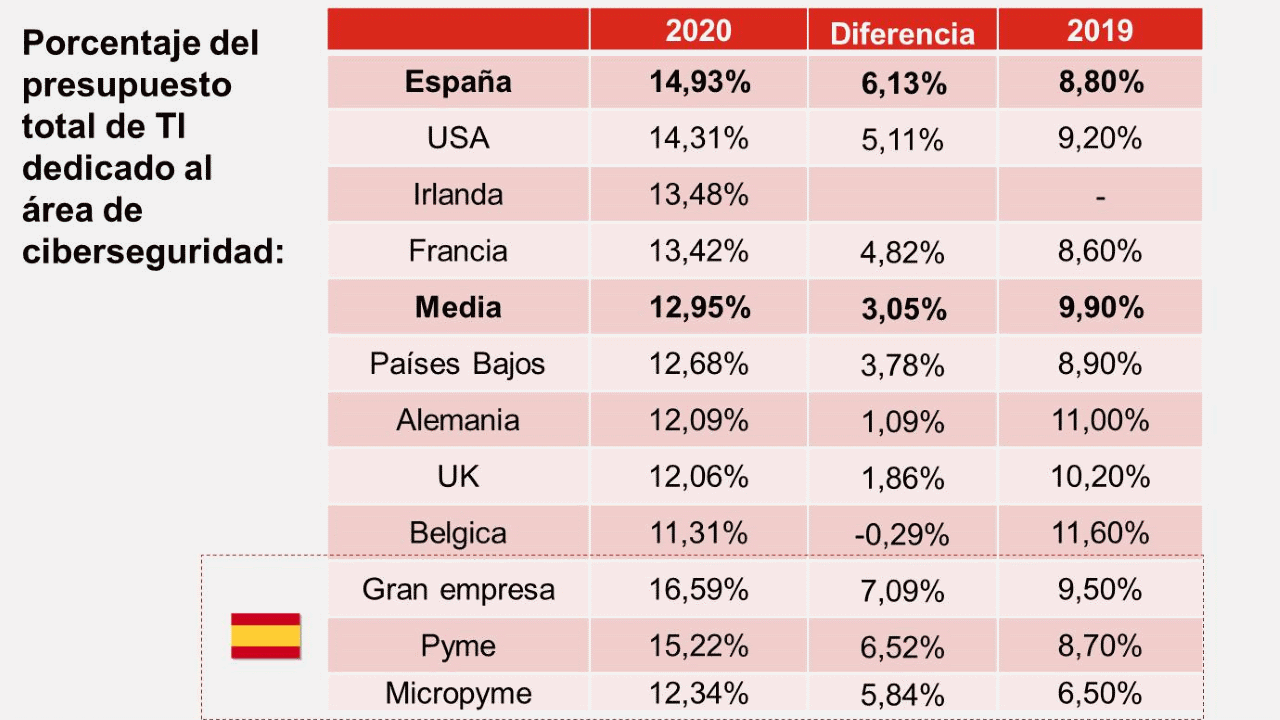

Qué porcentaje del presupuesto destinar a ciberseguridad

Una de las preguntas más repetidas es cuánto se debería invertir en ciberseguridad respecto al presupuesto total de TI o a los ingresos. Diferentes estudios de consultoras como Deloitte y Forrester coinciden en que entre un 7 % y un 15 % del presupuesto de TI debería ir a seguridad, dependiendo de factores como el tamaño de la empresa, el sector, la exposición al riesgo y el nivel de madurez.

Si lo miramos en relación a los ingresos anuales, los costes de ciberseguridad suelen situarse alrededor de entre el 0,3 % y el 0,6 % del revenue, de nuevo, con variaciones según la industria y el perfil de riesgo. Para aterrizarlo, pensemos en una empresa en Argentina con ingresos anuales de 1.000 millones de pesos y un presupuesto de TI del 4 % (40 millones). Si se asigna un 10 % de ese presupuesto a ciberseguridad, se destinarían 4 millones a proteger la operación.

Con esa cantidad se pueden cubrir las herramientas y servicios esenciales: firewalls, antivirus, sistemas de detección y prevención de intrusos, soluciones de monitorización, controles de acceso, respuesta ante incidentes y, un punto clave, formación al personal. La concienciación de los empleados suele ser una de las líneas más baratas y, paradójicamente, más rentables para reducir incidentes.

El MIT, en su investigación “Optimización de las inversiones en ciberseguridad resolviendo la paradoja riesgo-recompensa”, apunta a que alrededor del 8 % del presupuesto de TI destinado a gestión de riesgos suele maximizar la relación entre cobertura frente a amenazas y desempeño financiero. Es decir, permite construir una postura de seguridad sólida sin caer en la sobreinversión que lastraría otros proyectos críticos del área de tecnología.

Este tipo de referencias no deben verse como recetas rígidas, sino como puntos de partida para el diálogo entre CISO, CIO y dirección. Cada organización necesitará ajustar estos porcentajes en función del apetito de riesgo, las exigencias regulatorias y la criticidad de sus activos digitales.

Cálculo del coste real: ROSI, ALE y TCO en ciberseguridad

Para justificar el presupuesto, ya no basta con decir “si no invertimos, nos atacan”. Los responsables de seguridad tienen que demostrar, con números, que la inversión tiene sentido. Ahí entran en juego modelos como el ROSI (Return on Security Investment), el ALE (Annualized Loss Expectancy) y el análisis de TCO (coste total de propiedad) en ciberseguridad.

El ROSI permite estimar el retorno económico de una medida de seguridad. La fórmula habitual es: ROSI = (Reducción del riesgo – Coste de la solución) / Coste de la solución. Por ejemplo, si el riesgo potencial de pérdida se cifra en 1.000.000 de dólares y una herramienta es capaz de reducirlo en un 80 %, hablamos de un ahorro potencial de 800.000 dólares. Si la solución cuesta 150.000, el ROSI sería (800.000 – 150.000) / 150.000 = 4,33, es decir, un 433 %. Cada dólar invertido generaría más de cuatro en pérdidas evitadas, una cifra muy potente para argumentar ante la dirección.

El enfoque ALE, por su parte, ayuda a calcular la pérdida anual esperada si no se dispone de controles adecuados. Se basa en multiplicar la pérdida esperada por incidente (SLE, Single Loss Expectancy) por la frecuencia anual de ese incidente (ARO, Annual Rate of Occurrence). Siguiendo un ejemplo sencillo: si cada incidente supone 50.000 dólares de pérdida y se espera que ocurra cuatro veces al año, el ALE será 200.000 dólares. Si una herramienta reduce el riesgo un 90 % y cuesta 40.000, el ahorro potencial (180.000) supera con creces el coste, lo que de nuevo aporta una justificación económica clara.

Más allá de estos modelos, muchas organizaciones han empezado a analizar el TCO (coste total de propiedad) de su estrategia de ciberseguridad. El TCO no se limita al precio de compra de una solución, sino que incluye todos los costes asociados a su implementación, operación y mantenimiento a lo largo del tiempo, tanto directos como indirectos.

En los costes directos se engloban el hardware y el software de seguridad (cortafuegos, antivirus, sistemas de detección de intrusiones, etc.), los servicios gestionados, la consultoría especializada y el propio personal dedicado a ciberseguridad (salarios, beneficios, formación). En los costes indirectos se deben considerar la continuidad del negocio, el impacto de las medidas en la productividad del personal, la gestión de riesgos reputacionales y legales, y la eficiencia organizativa en la integración y operación de todas esas soluciones.

Fabricantes como SentinelOne ofrecen incluso calculadoras de TCO que permiten estimar y optimizar estos costes en torno a su plataforma Singularity XDR. Dichas herramientas tienen en cuenta aspectos como la mejora de la continuidad de negocio mediante automatización de respuesta, el aumento de productividad de los analistas al reducir tareas manuales, la disminución de la exposición al riesgo gracias a mayor visibilidad y la posibilidad de consolidar soluciones para reducir complejidad y gasto operativo.

Para aprovechar de verdad este tipo de calculadoras TCO, las empresas deben recopilar datos precisos sobre su infraestructura actual de seguridad, costes y retos, introducirlos en la herramienta, analizar los resultados y discutirlos internamente. No es un simple generador de números bonitos, sino un apoyo para tomar decisiones informadas sobre qué consolidar, qué retirar y dónde invertir para obtener más valor con el mismo presupuesto o incluso menos.

Cómo se determinan y priorizan los costes de ciberseguridad

A la hora de fijar el presupuesto, no se trata solo de cuánto se invierte, sino de dónde y cuándo se coloca cada euro. El primer paso debería ser siempre una evaluación integral de riesgos que identifique los activos críticos (datos sensibles, plataformas, servicios clave), las amenazas que los afectan (malware, ransomware, phishing, amenazas internas), la probabilidad de que se materialicen y el impacto económico y operativo potencial.

Con esa foto, se construye un mapa de prioridades que ayuda a dirigir el presupuesto hacia las áreas que aportan mayor valor de protección. Posteriormente, tiene sentido organizar las inversiones siguiendo tres criterios básicos: impacto potencial, probabilidad de ocurrencia y nivel de madurez actual de la organización.

El impacto potencial responde a la pregunta de qué daño causaría una amenaza si se concreta; cuanto mayor sea, más recursos deberá absorber la mitigación. La probabilidad de ocurrencia guía la atención hacia amenazas comunes o recurrentes, como el ransomware o el robo de credenciales, que requieren controles inmediatos. Y el nivel de madurez obliga a ser sinceros: si la empresa no tiene ni controles básicos, es absurdo lanzarse directamente a modelos avanzados como Zero Trust o soluciones basadas en IA sin haber cubierto lo elemental.

En este contexto, los básicos incluyen firewalls, antivirus, sistemas de prevención de intrusos, cifrado de datos, gestión de identidades y accesos con autenticación multifactor (2FA) y soluciones de monitorización continua (por ejemplo, un SIEM que centralice logs y alerte de intrusiones). Sobre esta base se podrán ir incorporando herramientas más especializadas y sofisticadas a medida que el presupuesto y el nivel de riesgo lo justifiquen.

La revisión presupuestaria también debe ser más dinámica que en el pasado. Dado que las amenazas evolucionan muy rápido, muchos expertos recomiendan revisar los costes de ciberseguridad de forma semestral o incluso trimestral, en lugar de ajustar una vez al año y olvidarse. Nuevas vulnerabilidades críticas, cambios normativos o movimientos estratégicos (como adquisiciones o lanzamientos de nuevos servicios digitales) pueden obligar a reconfigurar la asignación en mitad del ejercicio.

Amenazas actuales, herramientas prioritarias y retos en la región

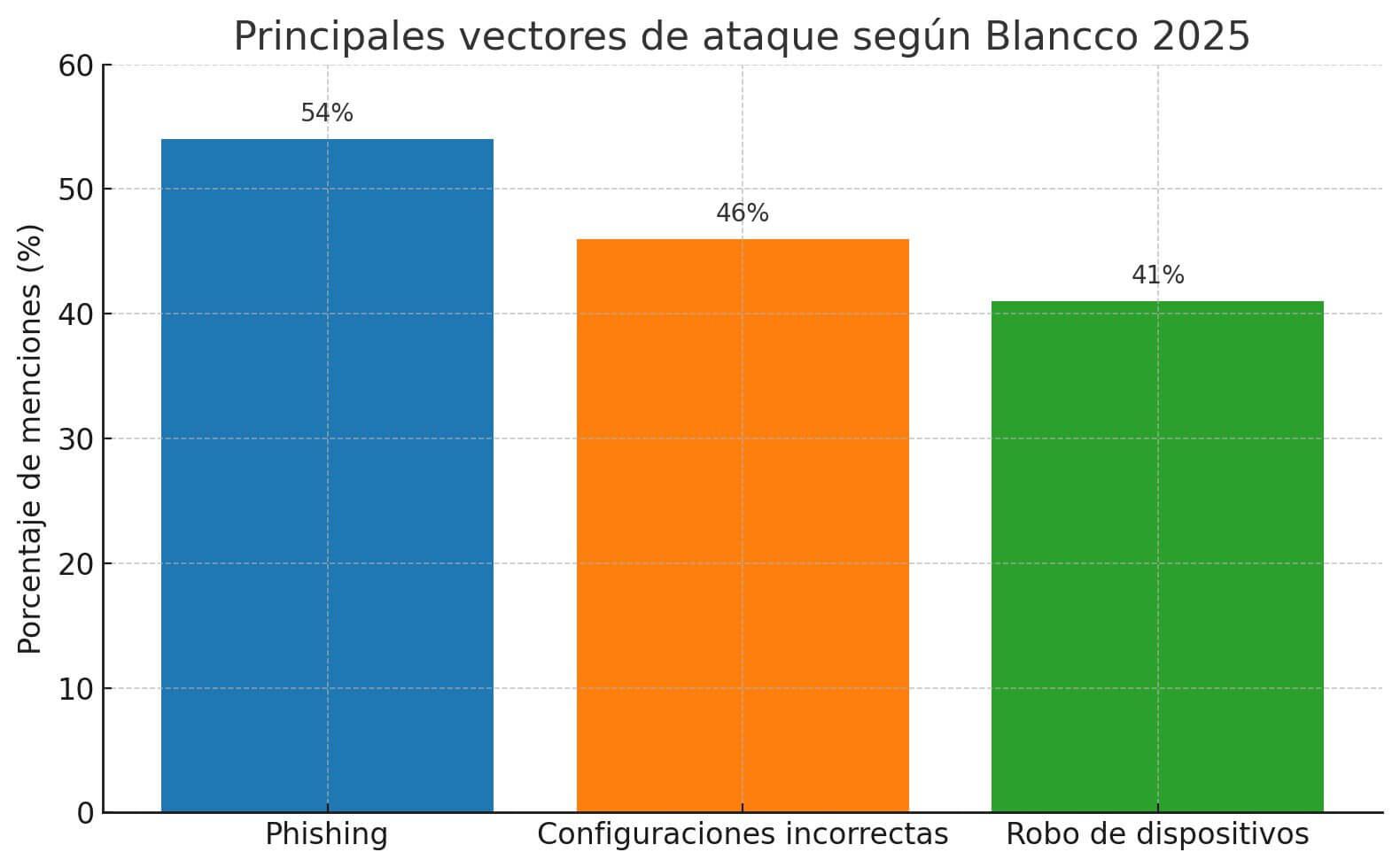

Los últimos estudios de incidentes muestran claramente por dónde entran más golpes. El informe “Blancco 2025 State of Data Sanitization” señala que el 86 % de las empresas ha sufrido una violación de datos en los últimos tres años, y que los principales vectores de ataque han sido el phishing (54 % de las filtraciones), las configuraciones incorrectas (46 %) y el robo de dispositivos con información sensible (41 %).

Estos datos complementan -e incluso superan en algunos casos- a los vectores tradicionalmente más citados, como el robo de credenciales o los ataques de ransomware. Para el presupuesto significa que una estrategia de costes en ciberseguridad inteligente debe priorizar la seguridad del correo electrónico, la revisión continua de configuraciones críticas, la protección de dispositivos físicos y digitales, el control de accesos y la autenticación multifactor, así como el monitoreo activo y la detección de intrusos con plataformas SIEM o XDR.

Una vez cubiertos esos frentes, tiene sentido avanzar hacia tecnologías más avanzadas, como soluciones de detección y respuesta en endpoints (EDR), XDR, modelos Zero Trust, automatización de orquestación de seguridad (SOAR) o analítica avanzada impulsada por IA. Eso sí, siempre después de haber reforzado los cimientos, para evitar malgastar presupuesto en herramientas sofisticadas que luego quedan infrautilizadas.

En países como Argentina y otros de Latinoamérica, el panorama viene marcado por retos muy similares: falta de conciencia en muchas empresas sobre la magnitud real de los riesgos, presupuestos muy limitados en pymes y una escasez preocupante de talento especializado en ciberseguridad, dado que la demanda crece mucho más rápido que la oferta de profesionales cualificados.

Además, no basta con comprar herramientas; es necesario asegurar su adopción. Si al implementar una solución para prevenir incidentes no se acompaña de una buena formación y gestión del cambio, los usuarios pueden frustrarse y entrar en una dinámica de rechazo que acaba siendo contraproducente. De ahí que la capacitación de técnicos, personal administrativo y usuarios de negocio sea un componente imprescindible del coste real de la ciberseguridad.

Por último, el marco regulatorio se ha convertido en un impulsor clave del gasto. En el ámbito financiero internacional, crece la presión de organismos como la SEC para exigir informes más completos y rápidos sobre ciberincidentes y datos de usuarios afectados. En Europa, un banco puede estar sujeto simultáneamente a CREO, PCI DSS 4.0, EBA, CNMV, GDPR, PSD2, TIBER-EU, SWIFT, NIS2 / LPIC / NIST, DORA, además de códigos de buenas prácticas y normas como ISO 27001 o NIST CSF. Cada capa regulatoria implica requisitos técnicos y organizativos que, a su vez, exigen presupuesto.

Integrar la ciberseguridad en la estrategia de negocio

Las empresas más maduras han dejado de ver la ciberseguridad como un “departamento aparte” y empiezan a integrarla de lleno en la estrategia corporativa. Los costes de seguridad se entienden así como una inversión transversal que sostiene la continuidad del negocio, protege la experiencia de cliente, garantiza el cumplimiento normativo y preserva el valor de la marca.

Una buena prueba de este cambio es que muchos consejos de administración ya cuentan con el CISO como miembro del comité de dirección o, al menos, lo incluyen de forma sistemática en las decisiones estratégicas que afectan a proyectos digitales. De esta manera, la seguridad se contempla desde el inicio y no como un parche al final, lo que permite optimizar costes al evitar rediseños y correcciones a posteriori.

Otra práctica fundamental es relacionar cada inversión en ciberseguridad con indicadores de negocio concretos: ingresos protegidos, reducción del tiempo de inactividad, mejora del cumplimiento, disminución del coste de incidentes, etc. Modelos como NIST CSF 2.0 o ISO/IEC 27001 ayudan a estructurar este enfoque, integrando gobierno corporativo, gestión de riesgos y mejora continua.

Además, los controles de seguridad deben vincularse directamente con áreas como ventas, operaciones, finanzas y legal para generar corresponsabilidad sobre el riesgo. No es solo “cosa de TI”: cualquier decisión sobre nuevos productos, alianzas con terceros, almacenamiento y tratamiento de datos o uso de IA debería pasar por un filtro de ciberseguridad que contemple tanto los impactos técnicos como económicos.

La formación del personal cierra el círculo. Capacitar a todos los empleados, desde el comité ejecutivo hasta los usuarios de primera línea, permite que cada persona entienda el efecto que tiene su comportamiento sobre la seguridad colectiva. Algo tan simple como reconocer un correo de phishing o aplicar correctamente una política de contraseñas puede ahorrar a la empresa cantidades significativas en costes de respuesta y recuperación.

Cuando se analizan todos estos elementos juntos -riesgos, modelos de cálculo financiero, TCO, prioridades tecnológicas y regulatorias, y alineamiento con la estrategia- se ve con claridad que el coste real de la ciberseguridad no es únicamente la suma de licencias, dispositivos y salarios. Es el precio de mantener el negocio en marcha, de poder innovar con tecnologías como la IA sin exponerse innecesariamente y de sostener la confianza de clientes, reguladores y socios en un entorno donde los ciberataques son la norma, no la excepción.